BLOG

In unserem Blog informieren wir Sie regelmässig über Neuerungen oder wichtige Updates rund um unser IT-Sicherheitsportfolio und teilen Erfahrungswerte zu aktuellen Fragestellungen der IT-Sicherheitstechnologie.

Pentera: Pcysys wird in Pentera umbenannt und enthüllt das Modul RansomwareReady

16. Juni 2021 - Pentera™ (ehemals Pcysys), der führende Anbieter von automatisierter Sicherheitsvalidierung, hat heute RansomwareReady™ vorgestellt - ein neues Modul der Pentera-Plattform, das die zerstörerischsten Ransomware-Stämme der Welt emuliert. Pentera bietet Sicherheitsteams einen vollständigen Überblick über die schwerwiegendsten Schwachstellen, die Angreifer und Ransomware ausnutzen, um kritische Assets zu gefährden und den Geschäftsbetrieb zu stören.

Mit dieser Version unterbricht Pentera herkömmliche Ansätze zum Schwachstellenmanagement, indem es CISOs genau zeigt, wie Angreifer und Ransomware-Bedrohungen ihr Netzwerk und ihre Infrastruktur ausnutzen. Pentera ist die einzige Plattform, die echte gegnerische Taktiken und Techniken innerhalb des Netzwerks sicher automatisiert. Dies unterstützt den CISO, die kritischen Schwachstellen in Sicherheitsprogrammen zu identifizieren und zu priorisieren, welche systemische Risiken verursachen und die Angreifer ausnutzen, um den Geschäftsbetrieb zu beenden.

"Vulnerabilitätsorientierte Programme und Simulationen schlagen fehl, weil sie CISOs nicht zeigen, wo sie am stärksten exponiert sind, basierend auf der Denk- und Handlungsweise der Gegner, sobald sie sich in einem Netzwerk befinden. Sie können tagelang Schwachstellen patchen und jagen und sind immer noch nicht bereit für einen Ransomware-Angriff", sagte Amitai Ratzon, CEO von Pentera. "RansomwareReady ist eine Zusammenstellung der bösartigsten Ransomware in der Wildnis - von REvil bis Maze. Wir emulieren diese sicher in den Umgebungen unserer Kunden, um ihnen genau zu zeigen, wie sich Ransomware in ihrem Netzwerk bewegt. Auf diese Weise können sie die kritischen Schwachstellen priorisieren, die Angreifer ausnutzen."

Die Macht von Pentera - Unterstützung von Unternehmen bei der Vorbereitung auf Ransomware

Bestehende Legacy-Tools für das Schwachstellenmanagement überfluten CISOs und Sicherheitsteams mit unkritischen Warnungen - im Jahr 2020 wurden mehr als 15.000 Schwachstellen gefunden, während nur 8 % von Angreifern ausgenutzt wurden. Penetrationstests können effektiv sein, sind jedoch manuell und geben nur eine Momentaufnahme des Sicherheitsstatus einer Organisation zu einem bestimmten Zeitpunkt. Die Umsetzung von Best Practices erfordert die kontinuierliche Sicherstellung der Sicherheitsbereitschaft einer Organisation.

Die Pentera-Plattform automatisiert Echtzeit-Penetrationstests in grossem Massstab und führt sicher die Aktionen durch, die ein böswilliger Gegner durchführen würde - Aufklärung, Sniffing, Spoofing, Cracking, (harmlose) Malware-Injektion, dateilose Ausbeutung, Post-Exploitation, Lateral Movement und Privilegieneskalation - bis hin zur Datenexfiltration. Pentera bietet Sicherheitsteams einen vollständigen Überblick über die Angriffsoperation, um eine echte Einschätzung ihrer Widerstandsfähigkeit gegen echte Angriffe zu liefern, wobei der Schwerpunkt auf der Behebung liegt, die wichtig ist.

Die neueste Version der Pentera-Plattform umfasst leistungsstarke neue Funktionen, darunter:

- RansomwareReady™: Pentera erstellt eine sichere Version der zerstörerischsten Ransomware der Welt - einschliesslich Ryuk, WannaCry, Maze, REvil und mehr. Die Plattform stellt diese Ransomware-Versionen sicher in internen Umgebungen bereit und überwacht sie, um einen vollständigen Überblick über die wahrscheinlichsten Schwachstellen und seitlichen Pfade zu bieten, um kritische Assets anzugreifen und den Betrieb zu stören. Auf diese Weise können CISOs ihre Organisationen gegen Ransomware-Angriffe impfen, bevor sie auftreten.

- MITRE ATT&CK-Validierung: Unternehmen können ihre Sicherheitslage kontinuierlich anhand des MITRE ATT&CK-Frameworks validieren und so die Widerstandsfähigkeit gegenüber den neuesten gegnerischen Taktiken und Techniken basierend auf realen Beobachtungen testen.

- Angriffsoperation für hybride Workloads: Pentera deckt Sicherheitslücken in Cloud-Workloads auf und emuliert Schwächen bei der lateralen Expansion von On-Prem in die Cloud bis hin zu Remote-Mitarbeitern. Dies versetzt Sicherheitsteams in die Lage, die Sicherheitsgarantie auf Cloud-Workloads auszudehnen.

- Agentenlose Architektur auf Unternehmensebene: Pentera ist innerhalb von Minuten aktiv und betriebsbereit und ermöglicht eine nahtlose unternehmensweite Sicherheitsvalidierung ohne Bereitstellung von Agenten. Diese skalierbare Architektur dient Hunderten von MSSPs weltweit, die Remote-Sicherheitsvalidierungsdienste bereitstellen.

- Vulnerability Surgical Remediation™: Pentera führt die Angriffsoperation fort, um alle möglichen Angriffsvektoren und die kosteneffektivsten Behebungspunkte zu entdecken. Auf diese Weise können Sicherheitsteams auf die Ursache und eine optimale Behebung von Schwachstellen eingehen, was zu einer Zeitersparnis durch unnötige Behebungszyklen führt, die die Entwicklung des Angriffs verhindern.

Über Pentera

Pentera ist der Kategorieführer für automatisierte Sicherheitsvalidierung, die es jedem Unternehmen ermöglicht, die Integrität aller Cybersicherheitsebenen einfach zu testen und echte, aktuelle Sicherheitsrisiken zu jedem Zeitpunkt und in jeder Grössenordnung aufzudecken. Tausende von Sicherheitsexperten und Dienstanbietern auf der ganzen Welt verwenden Pentera, um Abhilfe zu schaffen und Sicherheitslücken zu schliessen, bevor sie ausgenutzt werden. Weitere Informationen finden Sie unter: https://www.pentera.io

Lesenswert, schmackhaft und ebenfalls kein Käse:

Unsere Pentera-Erfolgsgeschichte beim Premium-Feingebäckhersteller Kambly.

Selbstverständlich stehen wir Ihnen von der Omicron AG, als Ihr Pentera-Partner in der Schweiz, bei Fragen oder einem Pentera-POC direkt bei Ihnen vor Ort jederzeit zur Seite. Sie erreichen uns telefonisch unter +41 44 839 11 11.

Wir freuen uns auf Sie - Mit Sicherheit!

Ihr Omicron AG Team

Palo Alto Networks: Prometheus Ransomware Gang - eine Gruppe von REvil?

15. Juni 2021 - "Unit 42" von Palo Alto Networks hat die letzten vier Monate damit verbracht, die Aktivitäten von Prometheus zu verfolgen, einem neuen Player in der Ransomware-Welt, der ähnliche Malware und Taktiken wie Ransomware-Veteran Thanos verwendet.

Prometheus nutzt Taktiken der doppelten Erpressung und hostet eine Leak-Site, auf der es neue Opfer benennt und gestohlene Daten zum Kauf anbietet. Es behauptet, gegen 30 Organisationen in den Bereichen Regierung, Finanzdienstleistungen, Fertigung, Logistik, Beratung, Landwirtschaft, Gesundheitsdienste, Versicherungsagenturen, Energie- und Anwaltskanzleien in den Vereinigten Staaten, Südamerika, Grossbritannien und einem Dutzend weiterer Länder aktiv zu sein.

Wie viele Ransomware-Gangs läuft Prometheus wie ein professionelles Unternehmen. Es bezeichnet seine Opfer als "Kunden", kommuniziert mit ihnen über ein Kundenservice-Ticketing-System, das sie vor Zahlungsfristen warnt und sogar mit einer Uhr die Stunden, Minuten und Sekunden bis zu einer Zahlungsfrist herunterzählt.

"Wir schliessen das Ticket und haben eine Versteigerung Ihrer Daten gestartet", droht der Konzern, wenn die Opfer nicht zahlen. Aber es gibt noch eine Möglichkeit: Opfer können klicken, um ein neues "Ticket" zu öffnen, wenn sie bereit sind, zu zahlen, um die Auktion zu stoppen und ihre Daten wiederherzustellen.

Laut der Leak-Site der Gruppe haben bisher nur vier Opfer bezahlt. Ein peruanisches Agrarunternehmen, ein brasilianischer Gesundheitsdienstleister sowie ein Transport- und Logistikunternehmen in Österreich und Singapur hätten Lösegeld gezahlt. Wir können die Lösegeldbeträge jedoch nicht bestätigen.

Eine interessante Anmerkung ist, dass Prometheus behauptet, Teil der berüchtigten Ransomware-Gang REvil zu sein. Unit 42 hat keinen Hinweis gefunden, dass diese beiden Ransomware-Banden in irgendeiner Weise verwandt sind. Die Behauptung kann ein Versuch sein, den Namen von REvil auszunutzen, um die Opfer zur Zahlung zu bewegen, oder es könnte eine falsche Fährte sein, um die Aufmerksamkeit von Thanos abzulenken.

Wir haben diesen Bericht zusammengestellt, um die Bedrohung durch das Aufkommen neuer Ransomware-Gangs wie Prometheus zu beleuchten, die in der Lage sind, neue Operationen schnell zu skalieren, indem sie das Ransomware-as-a-Service (RaaS)-Modell übernehmen, in dem sie Ransomware-Code, Infrastruktur und Zugang zu kompromittierten Netzwerken von externen Anbietern beschaffen. Das RaaS-Modell hat die Eintrittsbarriere für Ransomware-Banden gesenkt.

Fazit

Prometheus ist eine neue und aufstrebende Ransomware-Bande, die eine personalisierte Variante der Thanos-Ransomware verwendet. Die Betreiber dieser Ransomware zielen aktiv auf mehrere Branchen weltweit ab. Wie viele andere Ransomware-Gruppen hostet Prometheus eine Leak-Site, um zusätzlichen Druck zu erzeugen und die Opfer dazu zu bringen, das Lösegeld zu zahlen. Während Prometheus behauptet, Teil der REvil-Ransomware-Gang zu sein, fanden wir während unserer Recherchen zum Zeitpunkt der Erstellung dieses Berichts keine solide Verbindung zwischen den beiden Ransomware-Gruppen.

Kunden von Palo Alto Networks sind vor dieser Bedrohung geschützt durch:

- WildFire: Alle bekannten Beispiele werden als Malware identifiziert.

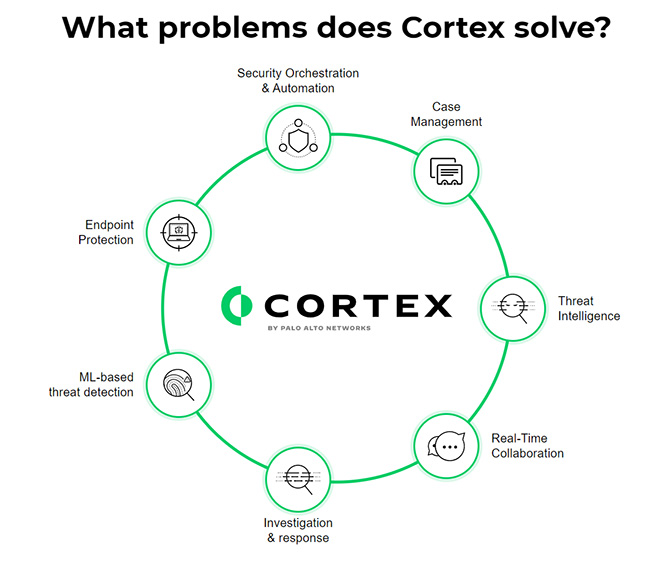

- Cortex-XDR mit:

- Indikatoren für Prometheus/Thanos.

- Anti-Ransomware-Modul zur Erkennung von Prometheus/Thanos-Verschlüsselungsverhalten.

- Lokale Analyseerkennung zur Erkennung von Prometheus/Thanos-Binärdateien. - AutoFocus: Verfolgen verwandter Aktivitäten mithilfe des Thanos-Tags.

Lesen Sie den den ganzen Bericht dazu hier bei der "Unit 42" von Palo Alto Networks.

Bei Fragen stehen wir von der Omicron AG, Ihrem Palo Alto Networks Platinum Innovator Partner und Authorized Support Center (ASC) in der Schweiz, gerne zur Seite. Natürlich zeigen wir Ihnen Cortex XDR auch gerne live im Einsatz. Wir freuen uns auf Ihre Kontaktaufnahme.

Omicron: Der Omicron IT Security Day vom 9. Juni 2021 wird verschoben

10. Mai 2021 - Als Firma Omicron AG, welche sich seit Jahren tagtäglich mit Malware, Angriffsvektoren und Risikoabschätzungen im IT-Sicherheitsumfeld für Unternehmen beschäftigt, sehen wir uns veranlasst, unseren "Omicron IT Security Day" welcher am 9. Juni 2021 in Wallisellen geplant war, erneut zu verschieben.

Aufgrund der aktuellen Lageeinschätzung sowie der Entwicklung zur weltweiten Covid-19/Corona-Pandemie, erachten wir dies als weiterhin nötige und wichtige Schutzmassnahme. Die momentane Risikobewertung lässt es nach bestem Wissen und Gewissen nicht zu, Sie oder Ihre Nächsten einer entsprechenden Gefahr auszusetzen oder zur aktiven Verbreitung des Virus beizutragen. Wir zählen dabei auf Ihr Verständnis und Ihre Unterstützung.

Wir werden die Lage in den nächsten Wochen mit Argusaugen weiter beobachten und Ihnen zu gegebener Zeit ein entsprechendes Verschiebedatum unseres "Omicron IT Security Day" für das Jahr 2022 kommunizieren.

Ich persönlich möchte Ihnen für Ihre Kenntnisnahme und Ihr Verständnis nochmals herzlichst danken. Bleiben Sie, Ihre Familie und Ihr Umfeld gesund.

Bis bald und beste Grüsse aus Wallisellen

Ihr

Thomas Stutz

Owner & CEO - Omicron AG

Palo Alto Networks: Der ultimative Leitfaden für die MITRE ATT&CK Evaluierung - Runde 3

05. Mai 2021 - Die MITRE ATT&CK-Evaluierung der dritten Runde, bei der Anbieter von Endpoint Detection and Response (EDR) Lösungen gegen Angriffstechniken der weltweit führenden Bedrohungsakteurgruppen APT's (Advanced Persistent Threat) getestet wurden, lieferte einen objektiven Beweis für die Erkennungsfähigkeiten verschiedener Lösungen auf dem Endpoint Security-Markt.

In der MITRE ATT&CK-Runde 3 lieferte Cortex XDR 100% Bedrohungsschutz und +97% Erkennungssichtbarkeit. Die MITRE ATT&CK-Bewertungen testen die Erkennungsfunktionen führender Sicherheitslösungen, indem sie die realen Angriffssequenzen der weltweit fortschrittlichsten Advanced Persistent Threat (APT) -Gruppen emulieren.

Die Ergebnisse 2021 von MITRE ATT&CK sind da! Eintauchen in die Ergebnisse der dritten Runde von MITRE ATT&CK

MITRE veröffentlichte die dritte Runde der MITRE ATT&CK-Bewertungen, in der die Fähigkeit von 29 Teilnehmern getestet wurde, sich gegen die Taktiken, Techniken und Verfahren (TTPs) zu verteidigen, die von den Bedrohungsgruppen Carbanak und FIN7 eingesetzt werden. Wir freuen uns, Ihnen mitteilen zu können, dass Cortex XDR angesichts dieser fortschrittlichen Bedrohungsakteure erneut hervorragende Ergebnisse erzielt hat.

Da MITRE die Anbieter in ihren Bewertungen jedoch nicht direkt bewertet, reagierte die Cybersicherheits-Community genauso, wie es zu erwarten war: Jedes Unternehmen interpretierte die MITRE-Ergebnisse nach seinem eigenen Gusto, genauso um die eigene EDR-Lösung als überlegen zu positionieren. Können Sie sowas glauben? Jeder hat gewonnen!

Nun, alle ausser vielleicht Sicherheitsteams, denen gemischte Botschaften über die Ergebnisse und darüber, wo sie investieren sollten, hinterlassen werden, um sicherzustellen, dass ihre Unternehmen geschützt sind.

Wir freuen uns sehr, dass Cortex XDR von Palo Alto Networks in Bezug auf die Abdeckung der Angriffstechniken erneut unübertroffen war. Wir wissen jedoch, dass Sie mehr Informationen benötigen und haben daher eine umfassendere Analyse der MITRE-Daten zusammengestellt. Da jedes Unternehmen und Sicherheitsteam unterschiedliche Anforderungen und Strategien hat (und daher unterschiedliche Kriterien für das Ranking von Lösungen anwendet), haben wir die MITRE-Daten aus verschiedenen Blickwinkeln in einem robusten Leitfaden zur MITRE-Bewertung zusammengefasst, anhand dessen Sie Ihren "Gewinner" selber ermitteln können.

Bei Fragen stehen wir von der Omicron AG, Ihrem Palo Alto Networks Platinum Innovator Partner und Authorized Support Center (ASC) in der Schweiz, gerne zur Seite. Natürlich zeigen wir Ihnen Cortex XDR auch gerne live im Einsatz. Wir freuen uns auf Ihre Kontaktaufnahme.

Palo Alto Networks: Verwandeln sich Ihre Nagios XI-Server in Cryptocurrency Miner?

19. April 2021 - Am 16. März 2021 beobachteten Forscher der "Unit 42" von Palo Alto Networks einen Angreifer, der auf Nagios XI-Software abzielte, um die Sicherheitsanfälligkeit CVE-2021-25296 auszunutzen, eine Sicherheitsanfälligkeit bezüglich Remotebefehlsinjektion, die sich auf Nagios XI Version 5.7.5 auswirkt, um einen Cryptojacking-Angriff durchzuführen und den XMRig-Coinminer auf den Geräten der Opfer bereitzustellen.

Nagios XI ist eine weit verbreitete Software, die Enterprise Server- und Netzwerküberwachungslösungen bietet. Die Funktion welche aktuell in Nagios XI ausgenutzt wird, lautet "Konfigurationsassistent: Windows Management Instrumentation (WMI)".

XMRig Coin Miner ist ein plattformübergreifender Open-Source-Cryptocurrency Miner. Bei einem erfolgreichen Angriff wird ein XMRig-Coinminer auf den gefährdeten Geräten bereitgestellt.

Durch das Aktualisieren von Nagios XI auf die neueste Version wird die Sicherheitsanfälligkeit verringert. Benutzer, die die aktuelle Version von Nagios XI nicht verwenden können, können die in der Schwachstellenanalyse beschriebene Datei /usr/local/nagiosxi/html/includes/configwizards/windowswmi/windowswmi.inc.php aktualisieren.

Um herauszufinden, ob ein Gerät kompromittiert ist und XMRig Miner ausgeführt wird, können Benutzer entweder:

Folgende Befehle ausführen:

ps -ef | grep 'systemd-py-run.sh \ | systemd-run.py \ | systemd-udevd-run.sh \ | systemd-udevd.sh \ | systemd-udevd.sh \ | workrun.sh \ | systemd-dev' und überprüfen Sie das Ergebnis. Wenn die Prozesse der genannten Skripte ausgeführt werden, ist das Gerät möglicherweise gefährdet.

Überprüfen Sie die Dateien im Ordner / usr / lib / dev und / tmp / usr / lib, um festzustellen, ob die genannten Skripte vorhanden sind oder nicht. Wenn sie vorhanden sind, sind die Geräte möglicherweise gefährdet.

Wenn festgestellt wird, dass das Gerät kompromittiert ist, wird durch einfaches Beenden des Prozesses und Löschen der Skripts die durch den Angriff bereitgestellte XMRig bereinigt.

Palo Alto Networks Firewall-Kunden der nächsten Generation mit Sicherheitsabonnements für Bedrohungsprävention, WildFire und URL-Filterung sind vor diesem Angriff geschützt.

Lesen Sie den ganzen Artikel - Quelle:

Are Your Nagios XI Servers Turning Into Cryptocurrency Miners for Attackers? (Unit 42, Palo Alto Networks)

Wir von der Omicron AG, Ihrem Palo Alto Networks Platinum Innovator Partner und Authorized Support Center (ASC) in der Schweiz, helfen Ihnen bei Fragen gerne weiter.

Übrigens:

Palo Alto Networks, der weltweit führende Anbieter von Cybersicherheitslösungen, zeichnet dieses Jahr die Walliseller IT-Sicherheitsdienstleisterin Omicron AG mit dem "Partner of the Year Award 2020" in der Region ALPS aus. Diese Auszeichnung wird an Partner von Palo Alto Networks verliehen, welche sich durch ausserordentlichen Kundensupport und exzellente Projektumsetzung hervorheben. Die Omicron AG ist bereits seit 2009 eine strategische Partnerin des Herstellers und betreut als Platinum Innovator Partner und Authorized Support Center (ASC) erfolgreich zahlreiche Kunden in der Schweiz. Zusammen mit Palo Alto Networks bemüht sich die Omicron AG tagtäglich, ihrer Kundschaft qualitativ hochstehende Leistungen im IT-Sicherheitsumfeld aus einer Hand zu bieten und zukünftige IT-Security-Herausforderungen vom Endpunkt, über die Firewall bis hin zur Cloud, fachgerecht zu adressieren.

Paessler: Aufräumen, ausmisten, durchlüften, sparen und profitieren, der Frühling ist da!

14. April 2021 - Sie haben über uns eine PRTG-Lizenz bezogen oder verlängert? Wir möchten dazu beitragen, dass Sie noch lange mit Ihrer PRTG-Installation zufrieden sind. Deswegen bieten wir Ihnen die einmalige Gelegenheit für einen Review Ihrer PRTG-Installation an. Lassen Sie Ihre PRTG-Installation durch unsere Spezialisten in einer Remote-Session prüfen und sich dabei noch den einen oder anderen Tipp geben oder Verbesserungspotential aufzeigen.

Je nach Grösse Ihrer PRTG-Installation rechnen wir mit 2 bis 4 Stunden Aufwand. Wenn Sie möchten können Sie die Resultate des Reviews auch noch in schriftlicher Form erhalten.

Sie möchten von dieser Frühlingsputzaktion profitieren?

Zögern Sie nicht uns zu kontaktieren und eine Offerte für Ihre PRTG-Umgebung anzufordern. Sie erreichen uns unter der Telefonnummer +41 44 839 11 11 oder per E-Mail.

Übrigens:

Sie haben PRTG im Einsatz und möchten sich weiterbilden? Dann melden Sie sich für unsere PRTG Produktschulung oder das PRTG Advanced Training an. Es lohnt sich.

Wir freuen uns über Ihre Kontaktaufnahme für Ihren PRTG-Frühlingsputz oder Ihre Anmeldung zu einem unserer PRTG-Kurse.

Bei Fragen oder einem persönlichen Termin, stehen wir Ihnen ebenfalls gerne zur Verfügung.

Wir wünschen Ihnen einen tollen Frühling und bleiben Sie gesund.

Ihr Omicron AG Team

Palo Alto Networks: Höchste Platzierung - "Gartner Peer Insights" für WAN Edge-Infrastrukturen

15. Februar 2021 - Es gibt keinen besseren Weg, um 2021 zu starten, als in der Gartner Peer Insights-Studie "Voice of the Customer: WAN Edge Infrastructure 2021" vom Februar als bestplatzierter Anbieter durch unsere Kundschaft anerkannt zu werden: Wir freuen uns, dass Palo Alto Networks nicht nur bei der Wahl durch die Kunden triumphiert, sondern auch die höchste Gesamtbewertung aller Anbieter mit einer Gesamtbewertung von 5,0 / 5,0 erhalten hat.

Gartner Peer Insights ist eine Plattform für Bewertungen und Überprüfungen von Unternehmenstechnologielösungen durch Endbenutzerprofis für Endbenutzerprofis. Die Bewertungen werden von Gartner streng geprüft - keine Voreingenommenheit der Anbieter, keine versteckten Agenden, nur die wirklichen Stimmen der Unternehmensbenutzer zählen.

Palo Alto Networks erhielt die höchste Anzahl an Antworten für jeden Anbieter, mit einem neuen Rekord von 149 Kundenbewertungen. Darüber hinaus geben 99% dieser Kundenstimmen an, dass sie bereit sind, die SD-WAN-Lösung von Palo Alto Networks anderen Unternehmen weiter zu empfehlen. Kunden bewerteten unser Produkt 4.9 / 5.0 für "Produktfähigkeiten, Evaluierung und Vertragsgestaltung, Integration und Bereitstellung, Service und Support". Darüber hinaus waren wir der einzige Anbieter, der die Auszeichnung "Customer's Choice" für Grossunternehmen, Fertigung und in jeder anderen Unterkategorie erhalten hat. Wir glauben, dass diese Anerkennung nicht zuletzt auf unseren Innovationsfokus zurückzuführen ist, der sich ganz auf die Lösung von Kundenproblemen konzentriert.

Wir haben vor vier Monaten die branchenweit erste SD-WAN-Lösung der nächsten Generation auf den Markt gebracht und CloudGenix SD-WAN über das bisherige SD-WAN-Umfeld hinaus weiterentwickelt. Mit CloudGenix SD-WAN erzielen Kunden innerhalb von drei Jahren durchschnittlich einen ROI von 243% (Forrester TEI-Bericht: SD-WAN Spotlight).

Darüber hinaus erhalten sie die folgenden SD-WAN-Funktionen:

- Anwendungsdefiniert: Bietet Sichtbarkeit auf Anwendungsebene, ermöglicht es Netzwerkteams, app-basierte Richtlinien zu erstellen und SLAs für alle Apps bereitzustellen - ermöglicht aussergewöhnliche Endbenutzererlebnisse.

- Autonom: Automatisierter Betrieb und Problemvermeidung mithilfe von maschinellem Lernen und Data Science, wodurch bis zu 99% der WAN- und Anwendungszugriffs-Trouble-Tickets eliminiert werden.

- Cloud-Bereitstellung: Ermöglicht die Bereitstellung aller Zweigstellendienste aus der Cloud, einschliesslich Netzwerk und Sicherheit, Vereinfachung der WAN-Verwaltung und Ermöglichung der Einführung von Zweigstellen in Minuten statt in Monaten.

Darüber hinaus haben wir die branchenweit umfassendste SASE-Lösung eingeführt, die CloudGenix SD-WAN und Prisma Access, unsere Cloud-bereitgestellte Sicherheitsplattform, integriert. Mit der SASE-Lösung von Palo Alto Networks erhalten Kunden Sicherheit und App-SLAs für alle Anwendungen, erstklassige Netzwerke und Sicherheit sowie die Möglichkeiten einer datenwissenschaftlichen Automatisierung des IT-Betriebs.

Da sich Kunden mit COVID-19 befassten und sich für ein Work-from-Anywhere-Modell neu organisierten, lieferten wir eine Zero-Trust Network Access (ZTNA) -Lösung. Darüber hinaus haben wir die ION 1000 auf den Markt gebracht, eine SD-WAN-Appliance mit kleinem Formfaktor für den Einzelhandel und kleine Büros / Home Offices (SOHO), mit der Kunden Sicherheits- und Anwendungs-SLAs auch für das Home Office bereitstellen können!

Wir sind unseren Kunden wirklich dankbar, dass sie Palo Alto Networks als ihren bevorzugten Sicherheits- und Netzwerkanbieter vertrauen! Allen unseren Kunden da draussen möchten wir dafür danken, dass Sie sich die Zeit genommen haben, Feedback zu geben, während Sie Ihr Unternehmen und Ihre IT für das nächste Jahrzehnt umgestalten.

Quelle:

Gartner Peer Insights "Voice of the Customer: WAN Edge Infrastructure report"

Wir von der Omicron AG, Ihrem Palo Alto Networks Platinum Innovator Partner und Authorized Support Center (ASC) in der Schweiz, helfen Ihnen bei Fragen gerne weiter.

Übrigens:

Palo Alto Networks, der weltweit führende Anbieter von Cybersicherheitslösungen, zeichnet dieses Jahr die Walliseller IT-Sicherheitsdienstleisterin Omicron AG mit dem "Partner of the Year Award 2020" in der Region ALPS aus. Diese Auszeichnung wird an Partner von Palo Alto Networks verliehen, welche sich durch ausserordentlichen Kundensupport und exzellente Projektumsetzung hervorheben. Die Omicron AG ist bereits seit 2009 eine strategische Partnerin des Herstellers und betreut als Platinum Innovator Partner und Authorized Support Center (ASC) erfolgreich zahlreiche Kunden in der Schweiz. Zusammen mit Palo Alto Networks bemüht sich die Omicron AG tagtäglich, ihrer Kundschaft qualitativ hochstehende Leistungen im IT-Sicherheitsumfeld aus einer Hand zu bieten und zukünftige IT-Security-Herausforderungen vom Endpunkt, über die Firewall bis hin zur Cloud, fachgerecht zu adressieren.

Palo Alto Networks: Enthüllung des hoch entwickelten Cyberspionage-Tools, bekannt als BendyBear

09. Februar 2021 - Am Dienstag gab "Unit 42" die Entdeckung von BendyBear bekannt, einer der fortschrittlichsten Cyberspionage-Tools, die bisher entdeckt wurden. Das Tool wurde zur extremen Tarnung entwickelt und verfügt über Funktionen, die es ermöglichen, sich der Erkennung durch IT-Sicherheitsprodukte zu entziehen und es Bedrohungsforschern zu erschweren, ein Reverse Engineering durchzuführen. "Unit 42" veröffentlichte einen Bericht mit Details zu den Funktionen der Malware: "BendyBear: Neuartiger chinesischer Shellcode in Verbindung mit der Cyberspionage Group BlackTech".

BendyBear scheint eine Variante von WaterBear zu sein, einer Malware, die aufgrund starker Ähnlichkeiten für seitliche Bewegungen (Lateral Movement) verwendet wird, während ihre Aktivitäten verschleiert werden. Andere Forscher, darunter Trend Micro und TeamT5, haben WaterBear der Gruppe BlackTech zugeschrieben, einer Gruppe mit Verbindungen zur chinesischen Regierung, von der angenommen wird, dass sie für Angriffe auf ostasiatische Regierungen und Technologieorganisationen seit mindestens 2009 verantwortlich ist.

BendyBear verwendet eine modifizierte Version der RC4-Verschlüsselung, welche die Verschlüsselung härtet und es schwieriger macht, die Netzwerkkommunikation zu durchbrechen. Das Tool verwendet auch polymorphen Code, welcher der Malware Chamäleon-ähnliche Fähigkeiten verleiht: Es ändert seine Bytes nach der Laufzeitausführung, wodurch es unlesbar, bedeutungslos und äusserst schwer zu erkennen ist. Es lädt Nutzdaten direkt in den Speicher und nicht in ein Dateisystem. Dies bedeutet, dass herkömmliche Fingerabdrücke für Bedrohungsforscher und Sicherheitsprodukte nicht zurückbleiben. Diese Merkmale machen es ausserordentlich schwierig zu erkennen.

"Unit 42" hat bereits Informationen über BendyBear an vertrauenswürdige Regierungs- und Industriepartner weitergegeben, einschliesslich der Cyber Threat Alliance. Zu diesen Daten gehören Kompromissindikatoren (Indicators of Compromise, IoCs), anhand derer Unternehmen feststellen können, ob sie von BendyBear kompromittiert wurden und um zukünftige Angriffe blockieren zu können.

Palo Alto Networks hofft, dass die Veröffentlichung dieser Informationen BendyBear ausreichend beleuchtet, um es zu einem weitaus weniger effektiven Tool für Cyberspionage zu machen. Wir fordern Unternehmen jedoch dringend auf, wachsam gegenüber Angreifern zu bleiben, indem sie fortschrittliche Taktiken anwenden, um unentdeckt zu bleiben, wie z.B. die SolarWinds-Angriffe zeigen.

Palo Alto Networks bietet Schutz vor den beschriebenen BendyBear-Angriffen durch Cortex XDR sowie seine Abonnemente für DNS-Sicherheit, URL-Filterung und WildFire für die Firewall der nächsten Generation.

Quellen:

Exposing the Sophisticated Cyber Espionage Tool Known as BendyBear (Unit 42, Palo Alto Networks)

Wir von der Omicron AG, Ihrem Palo Alto Networks Platinum Innovator Partner und Authorized Support Center (ASC) in der Schweiz, helfen Ihnen bei Fragen gerne weiter.

Gut zu Wissen:

Basierend auf einer strengen und umfassenden Bewertung im ersten Endpoint Prevention and Response (EPR)-Test von AV-Comparatives wurde Cortex XDR zum Strategic Leader ernannt – der höchsten verfügbaren Zertifizierungsstufe. Lesen Sie hier den ganzen Report dazu. (pdf)

Übrigens:

Palo Alto Networks, der weltweit führende Anbieter von Cybersicherheitslösungen, zeichnet dieses Jahr die Walliseller IT-Sicherheitsdienstleisterin Omicron AG mit dem "Partner of the Year Award 2020" in der Region ALPS aus. Diese Auszeichnung wird an Partner von Palo Alto Networks verliehen, welche sich durch ausserordentlichen Kundensupport und exzellente Projektumsetzung hervorheben. Die Omicron AG ist bereits seit 2009 eine strategische Partnerin des Herstellers und betreut als Platinum Innovator Partner und Authorized Support Center (ASC) erfolgreich zahlreiche Kunden in der Schweiz. Zusammen mit Palo Alto Networks bemüht sich die Omicron AG tagtäglich, ihrer Kundschaft qualitativ hochstehende Leistungen im IT-Sicherheitsumfeld aus einer Hand zu bieten und zukünftige IT-Security-Herausforderungen vom Endpunkt, über die Firewall bis hin zur Cloud, fachgerecht zu adressieren.

ARP-GUARD: Webinar - Ihre Network Access Control Lösung am 17. Februar 2021

02. Februar 2021 - Die ARP-GUARD Entwickler von ISL kombinieren in Ihrer Network Access Control (NAC) Lösung etablierte Verfahren wie RADIUS und SNMP und ergänzen und sichern diese mit weiteren Authentisierungsmethoden. Interne Angriffe und unbemerktes Eindringen nicht autorisierter Geräte werden zudem abgewehrt. Neben dem 802.1X IEEE Verfahren ist hier der von ISL entwickelte "Fingerprinting-Mechanismus" mittels kryptographischer Verfahren speziell hervorzuheben.

Die Flexibilität, Architektur und Funktionsweisen dieser NAC-Lösung eignen sich hervorragend für die Bereiche Gesundheitswesen, Industrie, Forschung, Handel, Finanzen, Bildung und Behörden. ARP-GUARD bedient dabei zuverlässig Sicherheitsanforderungen der Standards ISO 27001 und DIN EN 80001-1 oder PCI/DSS.

ARP-GUARD Webinar - Ihre Network Access Control Lösung am Mittwoch, 17. Februar 2021

Unser Experte zeigt Ihnen, wie ARP-GUARD Ihr Netzwerk vor fremden und unbefugten Geräten sowie vor Zugriffen schützt, welche Vorteile diese Lösung für Sie und Ihr Unternehmen bringt und wie Sie ARP-GUARD optimal in Ihrer Firmenumgebung einsetzen, um Ihre Arbeit effizienter zu gestalten.

Sie erhalten damit eine Übersicht über Ihr gesamtes Netzwerk und können mittels VLAN-Management die automatisierte Netzwerksegmentierung in VLANs einfach umsetzen und komfortabel verwalten.

- Mittwoch, 17. Februar 2021

- 10.30 bis 11.30 Uhr (60 Minuten)

- Deutsch - inklusive ARP-GUARD Live-Demo und Fragerunde

Weitere Informationen und Anmeldung

Erfolgsgeschichten

Lesen Sie ausserdem unsere ARP-GUARD Network Access Control Erfolgsgeschichten der Bell Food Group und des KSD Kanton und Stadt Schaffhausen

Wir freuen uns auf Ihre Anmeldung und stehen Ihnen für Fragen gerne unter der Telefonnummer +41 44 839 11 11 zur Verfügung.

Ihr Omicron AG Team

Omicron: Neue Partnerschaft mit Paula Januszkiewicz - CQURE Academy

13. Januar 2021 - Als neuer und einziger Schweizer Partner sind wir eine Kooperation mit der weltweit anerkannten IT-Sicherheitsexpertin und Trainerin Paula Januszkiewicz der CQURE Academy eingegangen.

Profitieren Sie im kommenden Jahr von regelmässigen Workshops mit hochaktuellen Themen und erleben Sie die Enterprise Security Microsoft Most Valuable Professional (MVP) und Trainer (MCT) sowie Microsoft Security Trusted Advisor Expertin hautnah und ergattern Sie einige Tipps und Tricks zum Schutz Ihres Unternehmens.

Paula zählt zu den Top-Speaker bei weltbekannten Konferenzen wie der Microsoft Ignite, RSA oder der Black Hat Konferenz. Daneben wurde Paula schon mehrfach zur Nr. 1 Sprecherin bei der Microsoft Ignite gewählt.

Kooperation mit Paula Januszkiewicz - als einziger Schweizer Partner

Wir starten bereits im Februar 2021 mit dem ersten Workshop Hacking and Securing Windows Infrastructure. Der intensive Workshop zur Absicherung von Windows-Infrastrukturdiensten ist ein Muss für alle IT-Security-Cracks.

Darauf folgen weitere Top Themen:

- Forensics and Incident Handling im April 2021

- Hacking and Hardening Hybrid Environment im September 2021

- Windows Security and Infrastructure Management im November 2021

Wir freuen uns auf Ihre Anmeldung und stehen Ihnen für Fragen gerne unter der Telefonnummer +41 44 839 11 11 zur Verfügung.

Denn gemeinsam sind Sie stärker!

Ihr Omicron AG Team